جدول المحتويات:

- مؤلف John Day day@howwhatproduce.com.

- Public 2024-01-30 07:38.

- آخر تعديل 2025-01-23 12:53.

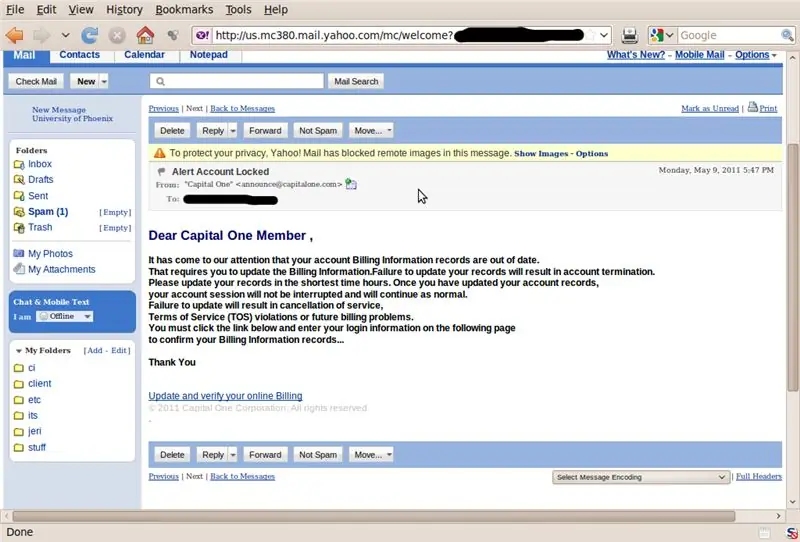

هناك دائمًا أشخاص يريدون سرقة معلوماتك الشخصية وما تملكه. يذهب هؤلاء الأشخاص إلى الصيد (التصيد الاحتيالي) للحصول على معلوماتك عن طريق إرسال بريد إلكتروني مزيف إليك من مؤسسة مصرفية أو كيان مالي آخر. سننظر في كيفية التعرف على إحدى هذه المنتجات المقلدة. عادة يجب إرسالها إلى مجلد البريد العشوائي الخاص بك ، لكن البعض الآخر يحصل على الرغم من ذلك. في الصورة صورة تلقيتها مؤخرًا.

هناك العديد من العلامات الدالة على وجود بريد إلكتروني احتيالي.

- عنوان البريد الإلكتروني للمرسل. لمنحك إحساسًا زائفًا بالأمان ، قد يتضمن السطر "من" عنوان بريد إلكتروني يبدو رسميًا قد يتم نسخه بالفعل من عنوان حقيقي. يمكن انتحال عناوين البريد الإلكتروني بسهولة ، لذا لمجرد أنها تبدو وكأنها من شخص تثق به ، فلا يمكنك أن تكون متأكدًا دائمًا.

- المرفقات. على غرار الروابط المزيفة ، يمكن استخدام المرفقات في رسائل البريد الإلكتروني الاحتيالية. لا تنقر أبدًا على مرفق أو تفتحه. قد يتسبب ذلك في تنزيل برنامج تجسس أو فيروس. لن يرسل لك Capital One أبدًا مرفقًا أو تحديث برنامج بالبريد الإلكتروني لتثبيته على جهاز الكمبيوتر الخاص بك. بشكل عام ، لا تفتح المرفقات غير المتوقعة من أي شخص مطلقًا.

- تحية عامة. سيكون للبريد الإلكتروني الاحتيالي نموذجي تحية عامة ، مثل "عزيزي صاحب الحساب".

- شعور زائف بالإلحاح. تهدد معظم رسائل البريد الإلكتروني الاحتيالية بإغلاق حسابك أو فرض بعض العقوبة إذا لم ترد على الفور. عادةً ما يكون البريد الإلكتروني الذي يطلب منك بشكل عاجل تقديم معلومات شخصية حساسة احتياليًا.

- الأخطاء المطبعية والنحوية. مثل هذه الأخطاء هي علامة واضحة على أن البريد الإلكتروني احتيالي.

- تعامل مع جميع الروابط في رسائل البريد الإلكتروني على أنها قد تكون غير آمنة. تحتوي العديد من رسائل البريد الإلكتروني الاحتيالية على رابط يبدو صالحًا ، ولكنه يرسلك إلى موقع مزيف قد يكون أو لا يحتوي على عنوان URL مختلف عن الرابط. كما هو الحال دائمًا ، إذا كان يبدو مريبًا ، فلا تنقر فوقه.

الخطوة 1: النظر عن كثب

يبدو هذا البريد الإلكتروني رسميًا جدًا ولكنه خادع جدًا. إذا نزلت ونظرت إلى "تحديث وتحقق من الفواتير عبر الإنترنت" ، فإن الأمر يشبه قيام موقع ويب مزيف بسرقة معلوماتك الشخصية. إذا قمت بالتمرير فوق الارتباط (لا تنقر عليه مرتين !!!) ، يجب أن ترى إلى أين ينتقل الرابط بالفعل. لا تحتوي المواقع الشرعية على humbers (ويعرف أيضًا باسم عنوان IP) قبل اسم الشركة. الصورة الثانية توضح موقع "كابيتال وان" الفعلي. يبدو عنوان url كما ترى مثل موقع ويب حقيقي بدون أرقام في المقدمة. لقد حددت الآن أن هذا بريد إلكتروني مزيف.

الخطوة 2: التأكد من أن هذا مزيف

سترغب في الانتقال إلى www.netcraft.com واستخدام صفحة الويب الخاصة بهم لتحديد من ينتمي موقع الويب. عادةً ما أقوم فقط باستخدام عنوان IP (الأرقام والنقاط فقط) لاستخدامه كمدخلات. في هذه الحالة يكون: 109.169.64.138. دع الموقع يقوم بالبحث. إذا كان موقعًا شرعيًا ، فسترى معلومات "Capital One". في هذه الحالة ، لم يتم تقديم أي معلومات. هبة ميتة هي رسالة بريد إلكتروني للتصيد الاحتيالي. لا تحذف البريد بعد.

ملاحظة: يمكن لمستخدمي Linux من سطر الأوامر استخدام:

$ nslookup 109.169.64.138

$ nslookup www.capitalone.com

الخطوة الثالثة: ماذا تفعل بعد ذلك؟

عادة ما يكون لكل موقع مالي صفحة خاصة للإبلاغ عن رسائل بريد إلكتروني كهذه. لسلامتك من الأفضل أن تدعهم يتعاملون معها. إلى جانب ذلك ، من بعض النواحي ، من واجبهم التعامل مع رسائل البريد الإلكتروني المخادعة. في معظم الحالات ، يوجد عنوان بريد إلكتروني للقيام بهذا الإبلاغ ويكون عادةً في شكل abuse@companyname.com.

الخطوة 4: لا تملأ الاستمارات

أخيرًا ، أرسل لي أحد أصدقائي لقطة الشاشة هذه. لا يجب عليك أبدًا ملء النماذج التي تطلب معلوماتك الخاصة. المؤسسات المالية الحقيقية لا ترسل هذه الأنواع من الطلبات. قم بإخطار المؤسسة على الفور.

يعد https://www.fbi.gov/scams-safety/e-scams مكانًا جيدًا للتعرف على أحدث عمليات الاحتيال.

حظا موفقا وكن حذرا!

الخطوة 5: فقط كن مستخدمًا منتظمًا

يرتبط بشكل غير مباشر بهذا الموضوع أن بعض رسائل البريد الإلكتروني قد تحتوي على برامج ضارة (برامج ستؤدي عمدًا إلى إلحاق الضرر بجهاز الكمبيوتر أو تعريض الأمان للخطر). في كل سنوات عملي كتقنية ، يرغب الجميع ، وإن كان ذلك على مستخدمي Apple أو Microsoft أو Linux ، في العمل كمسؤول نظام أو مستخدم متميز أو جذر. هذا هو المكان الذي يمتلك فيه المستخدم قوة غير محدودة على النظام. العيب في ذلك هو أنه إذا تلقيت بريدًا إلكترونيًا يحتوي على برامج ضارة ، فإن البرامج الضارة لها سيطرة كاملة على جهازك كما لو كانت على لوحة المفاتيح. على الرغم من أنه قد يكون هناك بعض رحلة القوة أو الخوف من تجربة Hal of Space Odyssey 2001 ، إلا أنه ليس من مصلحتك أن تكون مستخدمًا منتظمًا بدلاً من مستخدم متميز.

تتمثل إحدى طرق التغلب على ذلك في إعداد حسابات مستخدمين لا تتمتع بصلاحيات مسؤول النظام للاستخدام اليومي. عندما تحتاج إلى الانتقال إلى وضع المسؤول ، يمكنك تشغيل برامج خاصة لوقت محدود في وضع المستخدم الفائق. وبذلك تقلل من تعرضك لمشكلات البرامج الضارة. مع Microsoft Windows لديه بنية أوامر "تشغيل كـ" و Linux و Apple لديهم بنية أوامر "sudo". سيوفر لك التعرف على هذه التقنيات الكثير من وجع القلب.

تلميحتان أخريان: قم بتغيير كلمات المرور لجميع المستخدمين وتعطيل أي حسابات ضيف. يمكن للأشخاص الذين يدعمون جهاز الكمبيوتر الخاص بك مساعدتك في كل هذا.

windows.microsoft.com/en-US/windows-vista/What-happened-to-the-Run-as-commandhttps://www.howtogeek.com/howto/windows-vista/enable-run- command-on-windows-vista-start-menu /

الخطوة 6: رسائل الاحتيال

هذه مجرد وظيفة مخادعة. لم أر مثل هذا منذ وقت طويل. تلقيت بريدًا إلكترونيًا. -------------------------------------------------- ---------------------------

نيابة عن أمناء ومنفذ تركة المرحوم المهندس ثيو ألبريشت. أخطرك مرة واحدة حيث تم إرجاع رسالتي السابقة ولم يتم تسليمها. أحاول بموجب هذا الوصول إليك مرة أخرى عن طريق عنوان البريد الإلكتروني هذا على WILL. أود إخطارك بأن المهندس الراحل ثيو ألبريشت جعلك مستفيدًا من إرادته. لقد ترك مبلغ خمسة ملايين ومائة ألف دولار فقط (5 دولارات أمريكية ، 100.000.00) لك في Codicil وآخر شهادة على إرادته.

من فضلك ، إذا تم الاتصال بي ، حاول العودة إلي في أقرب وقت ممكن لتمكينني من إنهاء وظيفتي. أتمنى أن أسمع منك في وقت قصير.

ملاحظة: ننصحك بالاتصال بي مع بياناتي الشخصية البريد الإلكتروني: كسكسكسكسكس

أنا في انتظار ردكم السريع.

تفضلوا بخدمتكم ، المحامي توماس طومسون إسق ------------------------------------------ ---------------------------------

موصى به:

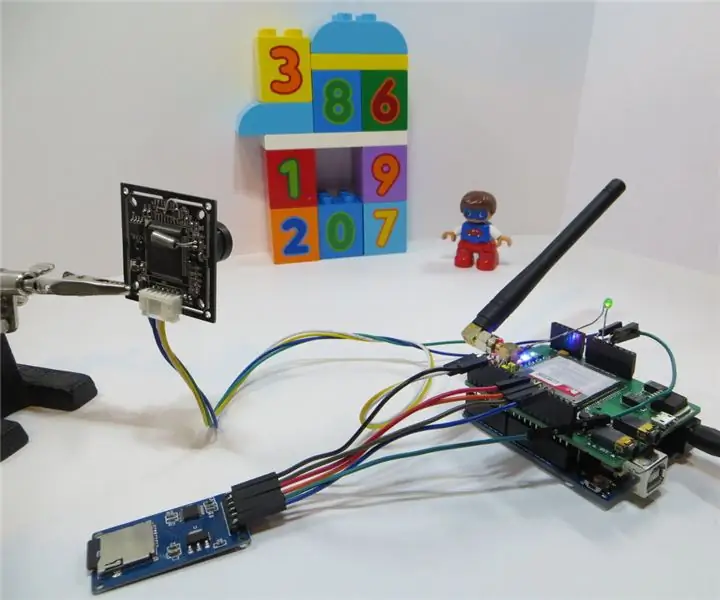

كيفية إرسال رسائل البريد الإلكتروني مع المرفقات باستخدام Arduino و Esp32 و Esp8266: 6 خطوات

كيفية إرسال رسائل البريد الإلكتروني مع المرفقات مع Arduino و Esp32 و Esp8266: أود هنا شرح الإصدار 2 من مكتبتي EMailSender ، وهو تطور كبير فيما يتعلق بالإصدار 1 ، مع دعم Arduino مع درع إيثرنت w5100 و w5200 و w5500 و enc28J60 استنساخ الأجهزة ودعم esp32 و esp8266. الآن يمكنك إعلان

تلقي إشعارات البريد الإلكتروني من مشاريع إنترنت الأشياء الخاصة بك: 6 خطوات

تلقي إخطارات عبر البريد الإلكتروني من مشاريع إنترنت الأشياء الخاصة بك: إشعارات البريد الإلكتروني الخاصة بالبرنامج التي تربط مشاريع إنترنت الأشياء الخاصة بك بـ Adafruit IO و IFTTT لقد قمت بنشر بعض مشاريع إنترنت الأشياء. أتمنى أن تكون قد رأيتهم ، إذا لم تكن قد دعوتك إلى ملفي الشخصي والتحقق منها ، فقد أردت تلقي بعض الإشعارات عند متغير

منبه البريد الإلكتروني السهل غير المقروء: 7 خطوات

منبه البريد الإلكتروني السهل غير المقروء: مرحبًا بالجميع ، مرحبًا بكم في تعليمات أخرى. إعلامي

ESP32-CAM التقاط الصور وإرسالها عبر البريد الإلكتروني باستخدام SPIFF Memmory. -- لا حاجة لبطاقة SD: 4 خطوات

ESP32-CAM التقاط الصور وإرسالها عبر البريد الإلكتروني باستخدام SPIFF Memmory. || لا توجد بطاقة SD مطلوبة: مرحبًا يا رفاق ، لوحة ESP32-CAM عبارة عن لوحة تطوير منخفضة التكلفة تجمع بين شريحة ESP32-S وكاميرا OV2640 والعديد من وحدات معالجة الرسومات (GPIOs) لتوصيل الأجهزة الطرفية وفتحة بطاقة microSD. لديها عدد من التطبيقات تتراوح من خادم الويب لبث الفيديو ، بو

كاميرا البريد الإلكتروني من Arduino Security 3G / GPRS مع كشف الحركة: 4 خطوات

كاميرا البريد الإلكتروني من Arduino Security 3G / GPRS مع كشف الحركة: في هذا الدليل ، أود أن أخبرك عن إصدار واحد لبناء نظام مراقبة أمني مع كاشف للحركة وإرسال الصور إلى صندوق البريد عبر درع 3G / GPRS. تعليمات أخرى: تعليمات 1 وتعليمات