جدول المحتويات:

- مؤلف John Day day@howwhatproduce.com.

- Public 2024-01-30 07:39.

- آخر تعديل 2025-01-23 12:53.

سيوضح هذا Instructable طريقة لإخفاء الهوية اللاسلكية تلقائيًا باستخدام تطبيقين للأمان.

الخطوة الأولى: تنزيل التطبيقات

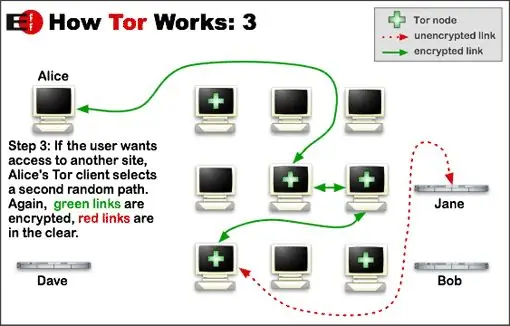

مصدر الصورة: https://commons.wikimedia.org/wiki/File:Tor-onion-network-p.webp

يُطلق على التطبيقين اللذين سنستخدمهما اسم MadMACs و TOR.

عندما يتصل الكمبيوتر بشبكة لاسلكية ، فإنه عادةً ما يحصل على IP من خلال خادم DHCP ، وهو في الأساس مجرد طريقة لتوفير عناوين IP ديناميكية بحيث لا يضطر الجميع للجلوس ومعرفة عنوان IP الذي يستخدمه أي شخص آخر ثم تعيينه يدويًا واحد على أجهزتهم الخاصة. عندما يتم تقديم طلب إلى خادم DHCP ، يتم تسجيل قطعتين من المعلومات ، عنوان MAC الخاص بك واسم المضيف الخاص بك. ما يفعله MadMAC هو ترتيب كلاهما عشوائيًا لك تلقائيًا في كل مرة تقوم فيها بالتمهيد ، أو في كل مرة تخبر البرنامج يدويًا بالقيام بذلك.

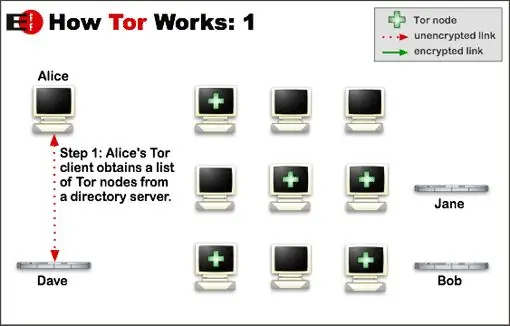

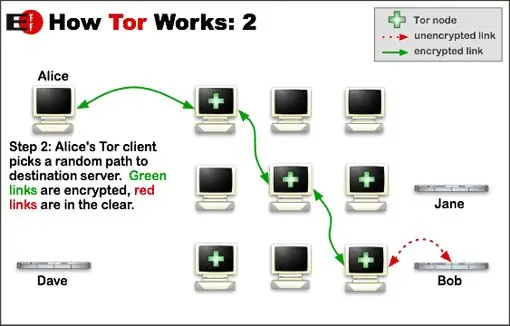

بمجرد توصيل جهاز الكمبيوتر الخاص بك بالشبكة ، سواء كان عشوائيًا أم لا ، فإن معظم حركة المرور التي تترك جهاز الكمبيوتر الخاص بك تكون خالية. لذلك يمكن لأي مسؤول شبكة أو مستخدم * لا يوجد لديه برنامج مجاني التنصت على كل ما تفعله. يحل TOR هذه المشكلة من خلال مجموعة من التطبيقات التي تخفي هوية نقطة الاتصال الخاصة بك وتقوم بتشفير كل حركة المرور الخاصة بك. لذلك مع تثبيت كلا البرنامجين ، تكون قد أخفيت هويتك من الشبكة ، وجعلت كل حركة المرور الخاصة بك غير قابلة للقراءة من قبل أي شخص آخر على الشبكة. اخترت الاتصال بـ. (آسف ، لا كيف يعمل المجنون ، ولكن بعد ذلك تشرح نفسها بنفسها)

الخطوة 2: تثبيت وتكوين MadMACS

بالنسبة للمستخدم العادي ، يكون تثبيت MadMACS بسيطًا جدًا. ما عليك سوى النقر فوق "موافق" أو "نعم" لجميع الخيارات ، مع التأكد من تحديد البطاقة اللاسلكية الخاصة بك من أجل التوزيع العشوائي. في نافذة الإعداد 5 في برنامج MadMACs ، يتم منحك خيار كتابة بادئة لعنوان MAC عشوائيًا. يحدد هذا فقط العلامة التجارية لـ MAC لخادم DHCP ، يمكنك العثور على قاعدة بيانات البادئات هنا المستخدمون المتقدمون المصابون بجنون العظمة: بالنسبة للمستخدمين المصابين بجنون العظمة الفائقين الذين لا يثقون بحق في التعليمات البرمجية المجمعة مسبقًا من ناشرين غير معروفين تقريبًا ، يتم توفير المصدر مع البرنامج المترجم. لقد قمت بعمل تعليمي حول كيفية القيام بذلك. المترجم متاح من AUTOIT ، هنا. تريد الإصدار 3.

الخطوة الثالثة: تثبيت Tor

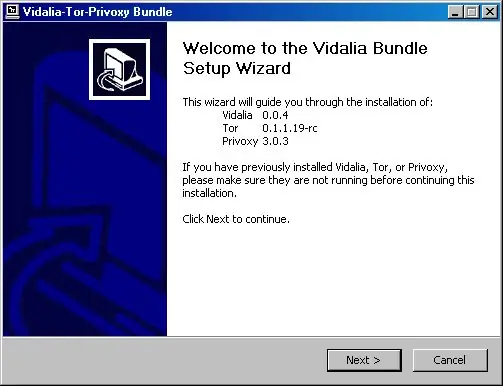

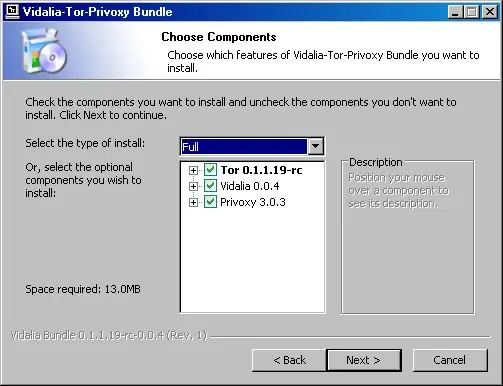

يعد تثبيت TOR سهلاً مثل تثبيت أي برنامج آخر. لذا استمر في النقر فوق التالي حتى يتم تثبيته بالكامل.

الجزء الصعب هو تكوين البرامج الخاصة بك لاستخدامها. إليك بضع لقطات شاشة لبرنامج تثبيت Tor ، لا تقلق إذا كانت أرقام الإصدارات الخاصة بك مختلفة ، واترك جميع الخيارات محددة.

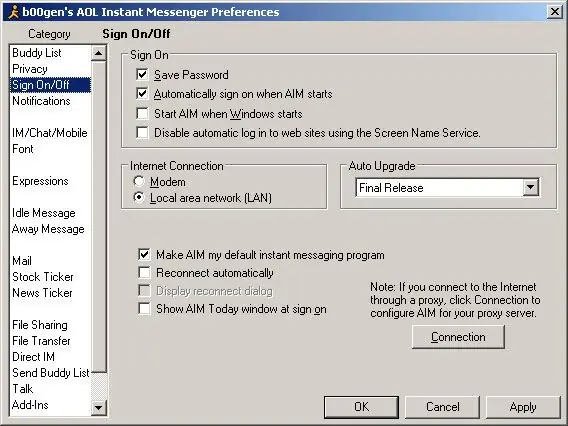

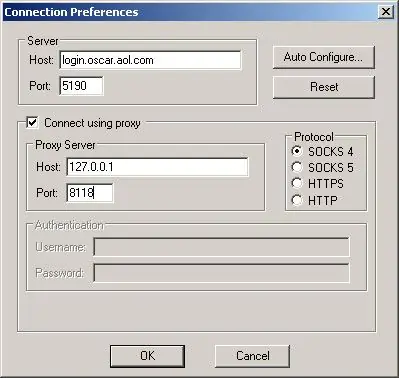

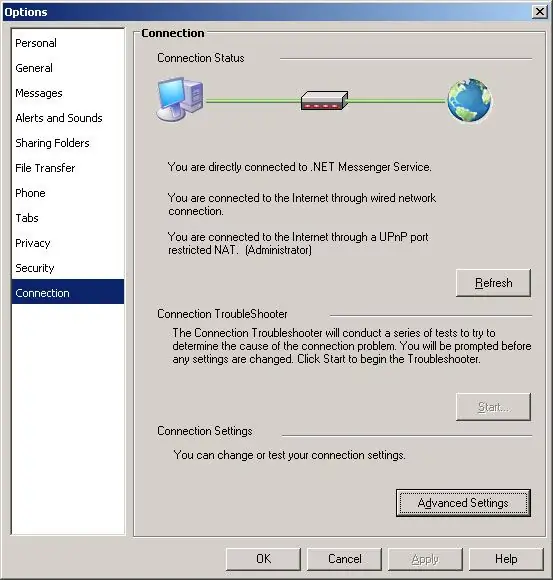

الخطوة 4: تكوين برامجك لاستخدام TOR

TOR هو برنامج لإخفاء الهوية يتم ربطه من خلال وكيل مضمن في المجموعة. إذا كنت تستخدم Firefox ، فمن السهل جدًا البدء في استخدام TOR ، كل ما عليك فعله هو الانتقال إلى صفحة Tor Button الإضافية وتثبيتها. ثم كلما احتجت إلى التصفح بهوية مجهولة (وبأمان) ، ما عليك سوى النقر فوق زر Tor وستكون جاهزًا تمامًا. بالنسبة لبرامجك الأخرى ، تحتاج إلى البحث عن كيفية تفاعل البرنامج مع البروكسيات ، وإدخال المعلومات يدويًا. نظرًا لوجود مجموعة متنوعة من البرامج التي يستخدمها الأشخاص ، فلن أسرد أيًا منها هنا ، لكنني سأقدم التفاصيل عند الطلب. ما عليك سوى ترك تعليق باسم البرنامج وسأرد مع شرح موجز لكيفية القيام بذلك. صورتين مع التعليقات. الأولين هما Aim ، والثانيان هما MSN ، والثالثان هما Pidgin خليفة gaim.

الخطوة 5: تأكد من أن كل شيء يعمل

الاختبار الذاتي الأساسي الخاص بي هو توجيه Firefox إلى Whatismyip والتأكد من أنه ليس عنوان IP الخاص بي. لاختباره في الحقل ، قم بتبديل زر tor أثناء الضغط على مفتاح التحديث الخاص بك ، عندما يكون زر tor قيد التشغيل ، يجب أن يكون عنوان IP مختلفًا عما كان عليه عندما كان مغلقًا. ، وسيبدأ TOR ويسمح لك بتشفير كل حركة المرور الخاصة بك. تم شراؤه بحيث لا يزال بإمكان عقد الخروج TOR التنصت على حركة المرور الخاصة بك. لتصفح الويب الآمن من خلال عقدة الخروج ، يمكنك استخدام مواقع مثل https://www.conceal.ws/ التي تقوم بتشفير حركة المرور خلال الجلسة بأكملها. سيكون موضع تقدير المزيد من المواقع مثل هذا الموقع ، وفي حالة وجود أي مشاكل ، فلا تتردد في التعليق. هذا كل شيء في الوقت الحالي ، ابق مجهول الهوية.

موصى به:

ثلاجة واي فاي: 4 خطوات

ثلاجة Wifi: - مهلاً ، مساحة التصنيع لديك تفتقر إلى ثلاجة ، هنا ، خذ هذا! - شكرًا! لكن بال ، إنه مكسور. - بالضبط ، وهكذا حصلت على صندوق لاحتساء الحليب البارد في قهوتي. أو لنكون أكثر دقة: مصاصات الحليب. الثلاجة 101. يمكن كسر الثلاجة بعدة طرق

روبوت متعدد الاستشعار يتحكم فيه واي فاي: 6 خطوات

روبوت متعدد الاستشعار يتم التحكم فيه عن طريق Wifi: في هذا البرنامج التعليمي ، سأوضح لك كيفية إنشاء مركبة ذكية يتم التحكم فيها عن طريق wifi باستخدام nodemcu. مع هذه العربة الجوالة ، يمكنك مراقبة معلمات الروبوتات المحيطة (الضوء ، ودرجة الحرارة ، والرطوبة) في الواقع- وقتك مع هاتفك الذكي. أول مشاهدة

جهاز تحكم عن بعد واي فاي لـ Hayward ColorLogic: 3 خطوات

Wi-Fi Remote Control لـ Hayward ColorLogic: يعد Hayward ColorLogic إضافة شائعة إلى حمامات السباحة والمنتجعات الصحية والبرك وغيرها من الميزات المائية. يحتوي كل ضوء على مجموعة من المصابيح الساطعة بالإضافة إلى المنطق لتوفير عشرات الألوان الصلبة وعروض الإضاءة. تستخدم هذه الوحدات طاقة 12 فولت تيار متردد ، مما يجعل

مكبر صوت هاي فاي متعدد الغرف واي فاي وبلوتوث: 10 خطوات (مع صور)

HiFi Multi-room WiFi & Bluetooth Speaker: مكبرات الصوت المتصلة بشبكة Wi-Fi قادرة على تقديم جودة صوت أفضل بكثير من خيارات Bluetooth. لا يقومون بضغط محتوى الصوت قبل تشغيله ، مما قد يكون له تأثير سلبي على الصوت ، حيث يقلل من مستوى التفاصيل y

واي فاي متعدد الغرف + نظام صوتي بتقنية البلوتوث - هاي فاي: 7 خطوات

واي فاي متعدد الغرف + نظام صوتي بتقنية البلوتوث | Hi-Fi: أحب الموسيقى وأعلم أنك تفعل ذلك أيضًا ، ولهذا السبب أقدم لك هذا البرنامج التعليمي الذي سيقودك إلى إنشاء نظام صوتي Wi-Fi + Bluetooth Hi-Fi خاص بك ، حتى تتمكن من ذلك استمتع بموسيقاك من هاتفك ، وجهاز الكمبيوتر ، والجهاز اللوحي ، والمساعد الشخصي ،